Was ist ein Mobile Device Management (MDM)-System und wozu wird es benötigt? Gibt es Alternativen zu einem MDM System? Diese und andere Fragen beantworten wir Ihnen in diesem Blogartikel:

Der Begriff „Mobile Device Management“ (MDM)

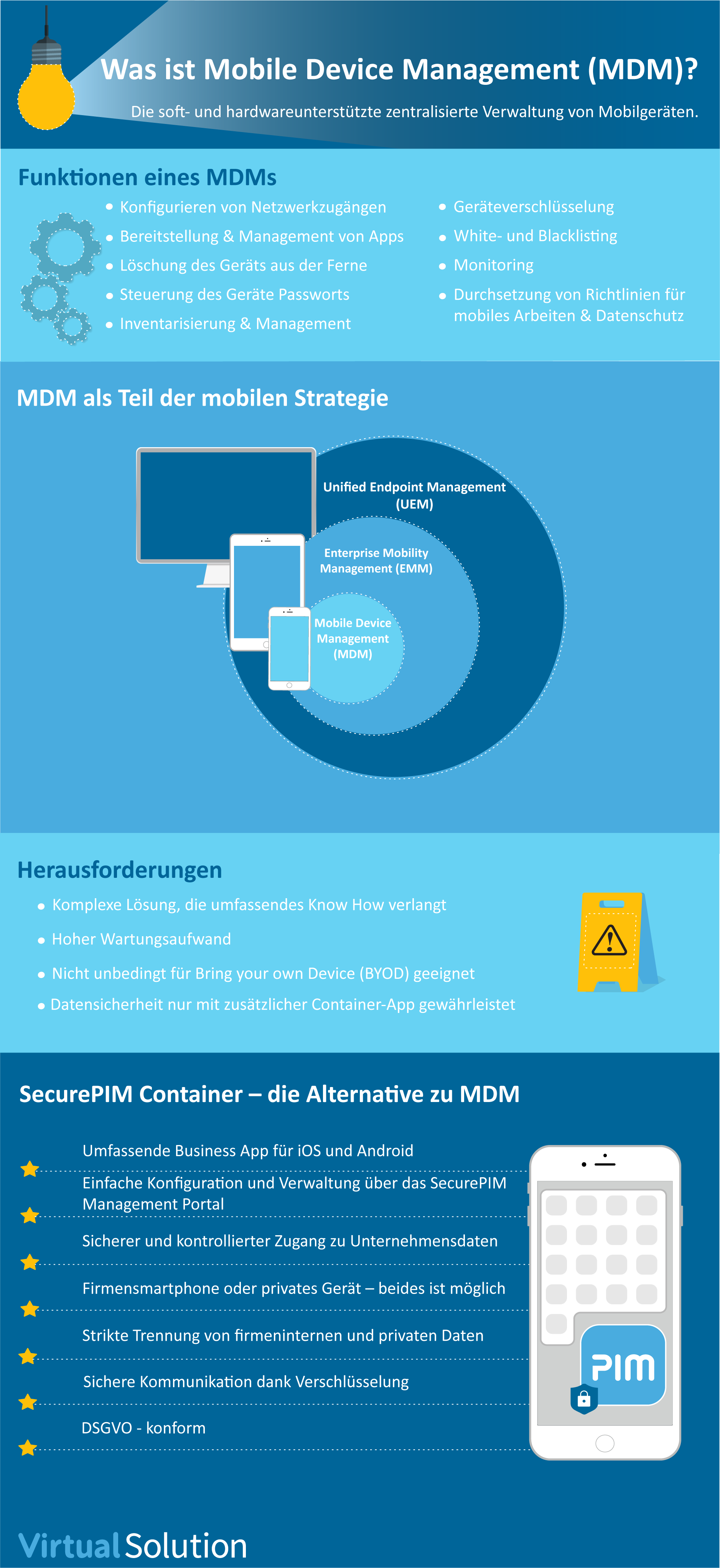

Unter MDM versteht man die zentrale Verwaltung von Smartphones, Tablets und ähnlichen Geräten durch Administratoren. Das Herz dieser Lösung ist das Asset Management und die Kontrolle der mobilen Endgeräte. Durch die Nutzung eines solchen Systems sind alle Geräte inventarisiert und die Administration kann global Richtlinien und Zugriffsrechte definieren.

Das MDM als Teil einer mobilen Strategie

Man kann also sagen, dass das MDM eine Softwarelösung ist, welche den Zugriff von mobilen Geräten auf das Firmennetzwerk sichert. Eine Weiterentwicklung von MDM-Lösungen um Komponenten zum Mobile Application Management (MAM), Mobile Content Management (MCM) und Identity and Access Management (IAM) für ein breites Spektrum an mobilen Endgeräten und Plattformen nennt man Enterprise Mobility Management (EMM).

EMM/MDM-Lösungen benötigen zudem noch Apps, wie zum Beispiel PIM (Personal Information Management) Apps, um auf Unternehmensdaten (z.B. E-Mail, Kontakte oder Kalender) zugreifen zu können.

Noch einen Schritt weiter geht das Unified Endpoint Management (UEM). UEM-Lösungen beinhalten EMM-Lösungen und zusätzlich Client Management Tools für PCs, Wearables, Smartphones, Tablets oder andere IoT-Geräte.

Die wichtigsten Fragen zum MDM auf einen Blick:

Wozu benötigt man eine MDM-Lösung?

Da mittlerweile fast jeder Mitarbeiter ein Smartphone oder Tablet nutzt, ist die Sicherheit der Daten bei dienstlicher Nutzung des Mobilgeräts essentiell wichtig. Mithilfe eines MDM-Systems können Vorkehrungen zur Datensicherung und eventuell Verschlüsselung der Daten auf dem Gerät und bei Übertragung getroffen werden. So werden sensible Daten vor Fremdzugriffen geschützt. Die Verwaltung der mobilen Geräte kann man dabei mit dem Computer Netzwerk der Firmen vergleichen: auch hier können Geräte vom Administrator nach Bedarf hinzugefügt oder entfernt werden.

Was sind die Schwächen eines MDM?

Die meisten MDM-Systeme können durchaus kostspielig sein. Doch vergleicht man die Kosten eines MDM mit den anfallenden Kosten beim potentiellen Verlust von Firmendaten, so wird schnell klar, dass die Installation eines MDM oder die Investition in eine andere Lösung für sicheres mobiles Arbeiten die kostengünstigere Variante ist.

Ein weiterer Punkt, der bei der Installation eines MDM-Systems beachtet werden muss, ist, dass genügend qualifizierte IT-Mitarbeiter benötigt werden, die in der Administrator-Funktion fungieren können. MDM-Systeme sind teils sehr komplex und aufwendig zu managen.

Ein Mobile Device Management System allein löst aber nicht alle Sicherheitsanforderungen. Für sicheres mobiles Arbeiten ist eine Container-Lösung ratsam – entweder in Kombination mit einem MDM-System oder ohne.

Gibt es eine Alternative zu MDM-Lösungen?

Neben den gängigen MDM-Systemen gibt es auch Alternativen, die viel einfacher zu handhaben sind. Die einfachste und auch sicherste Möglichkeit mobil zu arbeiten ist die SecurePIM App!

SecurePIM bietet Ihnen höchste Datensicherheit durch Containerisierung. Alle Firmendaten befinden sich im App-Container auf dem mobilen Endgerät und sind sowohl auf dem Gerät als auch bei der Übertragung verschlüsselt. Andere Apps oder Malware können nicht auf die Daten im Container zugreifen.

Die Sicherheitseinstellungen können mit dem SecurePIM Management Portal vorgenommen werden. Auch die Benutzerfreundlichkeit lässt keine Wünsche offen; aufwendige Verschlüsselungsvorgänge erfolgen voll automatisiert im Hintergrund. Sichere Kommunikation ganz intuitiv ohne großen Aufwand durch den Nutzer – das garantiert auch das voll integrierte SecurePIM Messenger Modul.

Vorteile von SecurePIM

Mit SecurePIM haben Sie jederzeit und von überall Zugriff auf Ihre Daten. Die Daten sind so geschützt, dass niemand außer Ihnen darauf Zugriff erhält.

![]() SecurePIM kann von Mitarbeitern auf allen mobilen Endgeräten genutzt werden, egal ob Smartphone oder Tablet. Da die App unabhängig von allen anderen Applikationen und Verbindungen auf dem Gerät agiert, ist eine problemlose private Nutzung möglich. Die Nutzung ist nicht nur einfach und intuitiv, auch kann auf bis zu drei E-Mail Accounts zugegriffen werden. Um den Zugriff noch weiter zu erleichtern kann das Gerät mit Touch ID/Fingerabdruck oder Gesichtserkennung entsperrt werden. So ist der Zugriff nicht nur sicher sondern auch schnell garantiert. Des Weiteren können auch Dokumente kinderleicht online und offline editiert werden.

SecurePIM kann von Mitarbeitern auf allen mobilen Endgeräten genutzt werden, egal ob Smartphone oder Tablet. Da die App unabhängig von allen anderen Applikationen und Verbindungen auf dem Gerät agiert, ist eine problemlose private Nutzung möglich. Die Nutzung ist nicht nur einfach und intuitiv, auch kann auf bis zu drei E-Mail Accounts zugegriffen werden. Um den Zugriff noch weiter zu erleichtern kann das Gerät mit Touch ID/Fingerabdruck oder Gesichtserkennung entsperrt werden. So ist der Zugriff nicht nur sicher sondern auch schnell garantiert. Des Weiteren können auch Dokumente kinderleicht online und offline editiert werden.

![]() Auch für die IT ist SecurePIM eine Entlastung! Sie haben vollumfängliche Kontrolle über die Unternehmensinformationen, ohne dabei die Privatsphäre der Mitarbeiter zu verletzen. Durch den innovativen Aufbau ist eine einfache Konfiguration und Rollout in die bestehende Infrastruktur garantiert. SecurePIM kann sowohl in der Cloud als auch on-premise genutzt werden.

Auch für die IT ist SecurePIM eine Entlastung! Sie haben vollumfängliche Kontrolle über die Unternehmensinformationen, ohne dabei die Privatsphäre der Mitarbeiter zu verletzen. Durch den innovativen Aufbau ist eine einfache Konfiguration und Rollout in die bestehende Infrastruktur garantiert. SecurePIM kann sowohl in der Cloud als auch on-premise genutzt werden.

![]() Ebenfalls profitieren die Sicherheits- und Compliance-Verantwortlichen. Dank der umfangreichen Sicherheitsmechanismen wie z.B. Verschlüsselung bietet SecurePIM Ihnen den optimalen Schutz, der Ihnen mobiles Arbeiten im Rahmen der Vorgaben der Datenschutzgrundverordnung (DSGVO) ermöglicht. Die Daten sind nicht nur innerhalb des Containers sondern auch bei der Übertragung, dank moderner Verschlüsselungstechnologien gesichert. Das Prinzip des geschützten Containers ist sowohl für COPE (Company-Owned-Personally-Enabled) als auch für BYOD (Bring-Your-Own-Device) Szenarien geeignet. Dienstliche und private Daten werden auf demselben Endgerät (iOS oder Android) strikt getrennt – eine weitere Vorgabe der DSGVO.

Ebenfalls profitieren die Sicherheits- und Compliance-Verantwortlichen. Dank der umfangreichen Sicherheitsmechanismen wie z.B. Verschlüsselung bietet SecurePIM Ihnen den optimalen Schutz, der Ihnen mobiles Arbeiten im Rahmen der Vorgaben der Datenschutzgrundverordnung (DSGVO) ermöglicht. Die Daten sind nicht nur innerhalb des Containers sondern auch bei der Übertragung, dank moderner Verschlüsselungstechnologien gesichert. Das Prinzip des geschützten Containers ist sowohl für COPE (Company-Owned-Personally-Enabled) als auch für BYOD (Bring-Your-Own-Device) Szenarien geeignet. Dienstliche und private Daten werden auf demselben Endgerät (iOS oder Android) strikt getrennt – eine weitere Vorgabe der DSGVO.

Als einfache Alternative zu MDM-Lösungen ist SecurePIM die schlanke Lösung für mobiles Arbeiten. Mit dem integrierten SecurePIM Messenger verlagern Sie auch dienstliches Instant Messaging in den abgeschotteten Container. Alles sicher in einer App.

Fragen Sie jetzt Ihre Testversion an. Kostenlos und unverbindlich!

Dieser Blogartikel wurde ursprünglich am 15. November 2018 veröffentlicht und zuletzt am 22. Februar 2022 aktualisiert.

Falls Sie über aktuelle Blogartikel informiert werden möchten, stehen Ihnen verschiedene Möglichkeiten zur Auswahl, um dem Blog zu folgen: